conhost.exe는 무엇이며 왜 실행됩니까?

작업 관리자에서 콘솔 창 호스트 (conhost.exe) 프로세스를 우연히 발견하고 그것이 무엇인지 궁금하기 때문에이 기사를 읽는 것은 의심의 여지가 없습니다. 우리는 당신을위한 답을 가지고 있습니다.

관련 : 이 프로세스는 무엇이며 내 PC에서 실행되는 이유는 무엇입니까?

이 문서는 svchost.exe, dwm.exe, ctfmon.exe, mDNSResponder.exe, rundll32.exe, Adobe_Updater.exe 등과 같은 작업 관리자에있는 다양한 프로세스를 설명하는 지속적인 시리즈의 일부입니다. 그 서비스가 무엇인지 모르십니까? 더 나은 읽기 시작!

그렇다면 콘솔 창 호스트 프로세스는 무엇입니까?

콘솔 창 호스트 프로세스를 이해하려면 약간의 기록이 필요합니다. Windows XP 시대에는 명령 프롬프트가 CSRSS (ClientServer Runtime System Service)라는 프로세스에 의해 처리되었습니다. 이름에서 알 수 있듯이 CSRSS는 시스템 수준 서비스였습니다. 이로 인해 몇 가지 문제가 발생했습니다. 첫째, CSRSS의 충돌은 전체 시스템을 중단시킬 수 있으며, 이로 인해 안정성 문제뿐만 아니라 가능한 보안 취약점도 노출 될 수 있습니다. 두 번째 문제는 개발자가 시스템 프로세스에서 실행되는 테마 코드를 위험에 빠뜨리고 싶지 않았기 때문에 CSRSS를 테마로 지정할 수 없다는 것입니다. 따라서 명령 프롬프트는 새 인터페이스 요소를 사용하는 대신 항상 고전적인 모양을 가졌습니다.

아래의 Windows XP 스크린 샷에서 명령 프롬프트는 메모장과 같은 앱과 동일한 스타일을 갖지 않습니다.

관련 : 데스크탑 창 관리자 (dwm.exe) 란 무엇이며 왜 실행됩니까?

Windows Vista는 데스크톱 창 관리자를 도입했습니다.이 서비스는 각 개별 앱에서 자체적으로 처리하는 대신 창의 복합보기를 데스크톱에 "그리는"서비스입니다. 명령 프롬프트는 (다른 창에있는 유리 프레임과 같은) 표면적 인 테마를 얻었지만 파일, 텍스트 등을 명령 프롬프트 창으로 끌어다 놓을 수있는 비용이 발생했습니다.

그래도 그 테마는 지금까지만 진행되었습니다. Windows Vista에서 콘솔을 살펴보면 다른 모든 것과 동일한 테마를 사용하는 것처럼 보이지만 스크롤 막대가 여전히 이전 스타일을 사용하고 있음을 알 수 있습니다. 이는 Desktop Window Manager가 제목 표시 줄과 프레임 그리기를 처리하지만 구식 CSRSS 창이 여전히 내부에 있기 때문입니다.

Windows 7 및 콘솔 창 호스트 프로세스로 들어갑니다. 이름에서 알 수 있듯이 콘솔 창에 대한 호스트 프로세스입니다. 프로세스 종류는 CSRSS와 명령 프롬프트 (cmd.exe) 사이의 중간에 위치하여 Windows에서 스크롤바와 같은 인터페이스 요소가 올바르게 그려지고 명령 프롬프트로 다시 끌어서 놓을 수있는 이전 문제를 모두 수정할 수 있습니다. 그리고 그것은 Windows 8 및 10에서 여전히 사용되는 방법이며 Windows 7 이후로 제공되는 모든 새로운 인터페이스 요소와 스타일을 허용합니다.

작업 관리자가 콘솔 창 호스트를 별도의 엔터티로 표시하더라도 여전히 CSRSS와 밀접한 관련이 있습니다. Process Explorer에서 conhost.exe 프로세스를 확인하면 실제로 csrss.ese 프로세스에서 실행되는 것을 볼 수 있습니다.

결국 콘솔 창 호스트는 CSRSS와 같은 시스템 수준 서비스를 실행하는 기능을 유지하면서 최신 인터페이스 요소를 통합 할 수있는 기능을 안전하고 안정적으로 부여하는 쉘과 같습니다.

프로세스의 여러 인스턴스가 실행중인 이유는 무엇입니까?

작업 관리자에서 실행중인 콘솔 창 호스트 프로세스의 여러 인스턴스를 자주 볼 수 있습니다. 실행중인 명령 프롬프트의 각 인스턴스는 자체 콘솔 창 호스트 프로세스를 생성합니다. 또한 명령 줄을 사용하는 다른 앱은 활성 창이 표시되지 않더라도 자체 콘솔 Windows 호스트 프로세스를 생성합니다. 이에 대한 좋은 예는 백그라운드 앱으로 실행되고 명령 줄을 사용하여 네트워크의 다른 장치에서 자체적으로 사용할 수있는 Plex Media Server 앱입니다.

많은 백그라운드 앱이 이러한 방식으로 작동하므로 주어진 시간에 실행되는 콘솔 창 호스트 프로세스의 여러 인스턴스를 보는 것은 드문 일이 아닙니다. 이것은 정상적인 동작입니다. 대부분의 경우 각 프로세스는 매우 적은 메모리 (보통 10MB 미만)를 차지해야하며 프로세스가 활성 상태가 아니면 CPU를 거의 사용하지 않습니다.

즉, Console Window Host의 특정 인스턴스 또는 관련 서비스가 지속적으로 과도한 CPU 또는 RAM 사용량과 같은 문제를 일으키는 것을 발견하면 관련된 특정 앱을 확인할 수 있습니다. 적어도 어디에서 문제 해결을 시작할지에 대한 아이디어를 얻을 수 있습니다. 불행히도 작업 관리자 자체는 이에 대한 좋은 정보를 제공하지 않습니다. 좋은 소식은 Microsoft가 Sysinternals 라인업의 일부로 프로세스 작업을위한 우수한 고급 도구를 제공한다는 것입니다. Process Explorer를 다운로드하고 실행하기 만하면됩니다. 휴대용 앱이므로 설치할 필요가 없습니다. Process Explorer는 모든 종류의 고급 기능을 제공합니다. 자세한 내용은 Process Explorer 이해 가이드를 읽는 것이 좋습니다.

관련 : "휴대용"앱이란 무엇이며 왜 중요한가요?

Process Explorer에서 이러한 프로세스를 추적하는 가장 쉬운 방법은 먼저 Ctrl + F를 눌러 검색을 시작하는 것입니다. "conhost"를 검색 한 다음 결과를 클릭합니다. 이렇게하면 콘솔 창 호스트의 특정 인스턴스와 연결된 앱 (또는 서비스)이 표시되도록 기본 창이 변경되는 것을 볼 수 있습니다.

CPU 또는 RAM 사용량이 이것이 문제를 일으키는 인스턴스라고 표시되면 적어도 특정 앱으로 좁혀진 것입니다.

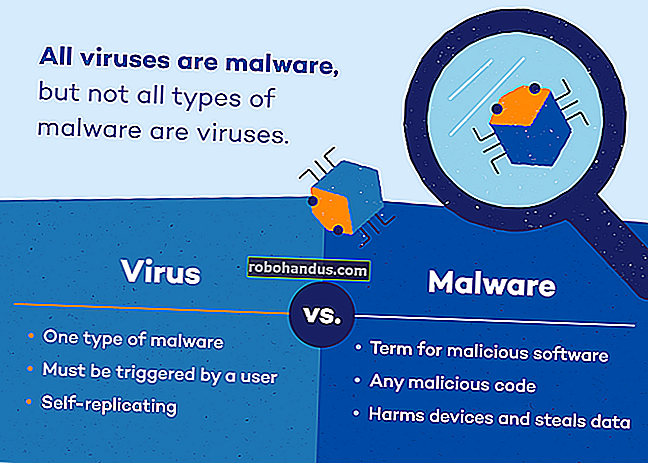

이 프로세스가 바이러스 일 수 있습니까?

프로세스 자체는 공식 Windows 구성 요소입니다. 바이러스가 실제 콘솔 창 호스트를 자체 실행 파일로 대체했을 가능성은 있지만 가능성은 낮습니다. 확실하게 알고 싶다면 프로세스의 기본 파일 위치를 확인할 수 있습니다. 작업 관리자에서 서비스 호스트 프로세스를 마우스 오른쪽 단추로 클릭하고 "파일 위치 열기"옵션을 선택합니다.

파일이 Windows\System32폴더에 저장되어 있으면 바이러스를 처리하고 있지 않다는 것을 상당히 확신 할 수 있습니다.

실제로 콘솔 창 호스트 프로세스로 가장하는 Conhost Miner라는 트로이 목마가 있습니다. 작업 관리자에서는 실제 프로세스처럼 보이지만 조금만 파헤쳐 보면 실제로 %userprofile%\AppData\Roaming\Microsoft폴더가 아닌 폴더에 저장되어 있음을 알 수 있습니다 Windows\System32. 트로이 목마는 실제로 비트 코인을 채굴하기 위해 PC를 탈취하는 데 사용되므로 시스템에 설치된 경우 눈에 띄는 다른 동작은 메모리 사용량이 예상보다 높고 CPU 사용량이 매우 높은 수준으로 유지된다는 것입니다. 80 %).

관련 : Windows 10 용 최고의 바이러스 백신은 무엇입니까? (Windows Defender는 충분합니까?)

물론, 좋은 바이러스 스캐너를 사용하는 것이 Conhost Miner와 같은 맬웨어를 예방 (제거)하는 가장 좋은 방법이며 어쨌든해야 할 일입니다. 죄송합니다보다 더 안전!